本内容只在向大家科普和防御、预警的作用。切勿违法!!!

为什么Freenet /I2P /Tor+出入口代理+加密协议只能防未来?

一、社工库、暗网论坛、各类子网备份的残酷真相:你过去的影子永不消散

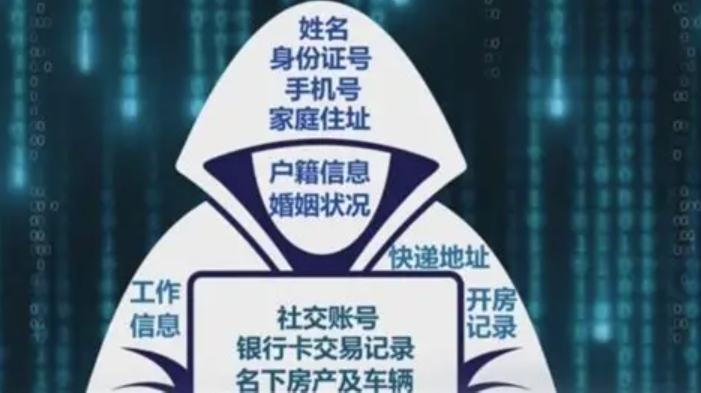

社工库不是科幻,而是现实中的“隐私黑洞”——散落在Telegram群、暗网市场、黑产渠道的海量历史泄露数据。二手货、病毒式传播、反复倒卖,2026年依旧活跃。数据来源大多是2015-2023年的大规模泄露(酒店5亿条、电商亿级、社交平台撞库),这些“老底”不会自己过期。

- 手机号、身份证号、银行卡绑定终身不变。

- 开房、酒店、入住、聊天记录、外卖/打车轨迹……全是你甩不掉的“前世今生”。

最常见的场景:有人输入你现在手机号/身份证后四位/模糊姓名 → 跳出“你2023年用过这个号”“2021年开过XX酒店”“你妈叫XX,户籍XX省”……新行为瞬间关联旧画像。Tor再牛,也挡不住这种“历史画像逆向定位”。

一句话戳穿幻想: 挂代理 = 防“现在被抓现行”,但防不住“过去被卖、被扒、被关联”。你越匿名上网,越容易被老数据反噬成“定时炸弹”。

二、想真正“洗白”?必须从根上“重生”,别幻想捷径

靠换VPN、刷机、买黑卡?那只能是短期,不是升级! 真正拉满隐私,得做结构性切割——这不是技术活,是生活方式的彻底革命。

普通人可操作的激进路径(一步步来,别一下全砸进去):

- 手机号彻底换新:用国外eSIM/TextNow等虚拟号,别再碰老号。国内实名手机号是最大锚点,换了等于切断一半链条。

- 银行卡/支付/社交全隔离:远离微信/支付宝/抖音这种“绑死身份”的超级App。至少物理隔离:一台机只跑国产App,另一台“干净机”只走匿名链路。

- 设备重生:旧手机彻底刷机/淘汰,新机从零建立习惯。别用旧账号登录。

- 上网链路升级:日常全走Tor + I2P + 可靠零日志VPN。别混用国产VPN,那等于开门揖盗。

- 最狠一招:逐步剥离“老我”——新身份从头建,旧的慢慢“死掉”。代价大?对,但不这么干,你永远是裸奔状态。

很多人看到这儿就退缩了:“太麻烦了!”麻烦?比被社工库扒光、被公安顺藤摸瓜、被黑产卖来卖去更麻烦! 隐私不是开关,是你用命换的底线。

三、黑产“捷径”就是坟墓:买黑卡、借身份证+人脸伪造?直接自爆

最激进的幻想:黑市买“干净黑卡”、用别人身份证+AI换脸刷银行/支付账户,从此“重生”。这是终极作死!

- 法律铁拳:买卖/使用黑卡直接踩“帮信罪”红线。2025年公安“断卡行动”高压:抓获23万人、打掉5500+非法开卡团伙、缴获17万+张“两卡”。2025年帮信罪案件虽同比下降62%(2.5万件3.8万人),但仍高位运行。2026年“两高一部”意见更严:电话卡20张以上一律“情节严重”,不分本人/他人。冒用身份证+人脸伪造?升级侵犯公民个人信息罪/信用卡诈骗罪,起步3-7年,AI换脸绕不过活体+公安人脸库。

- 技术反噬:黑卡99%是拦截/猫池,源头就脏。一用就触发银行风控+断卡模型,秒冻。2026年人脸识别升级,多模态反欺诈,伪造成功率近零。

- 反杀结局:卡冻、征信黑、出行限高、出境禁令……上游团伙被端,你成替罪羊。买的不是隐私,是公安全链路证据+牢底坐穿的门票。

别再幻想黑产捷径——那是跳进三重天罗地网的自杀行为。

四、“删社工库”?全是骗局,别花冤枉钱

暗网“删档服务”99%是骗局。社工库是分布式拷贝,删了这份明天备份又冒头。数据像病毒,一传百传千,删不干净。即使“内鬼”删源头,也挡不住官方原始日志。Aura/NordProtect等公司直言:暗网数据基本删不了,顶多防新增。

五、实用防护起步:自查与监控自己的隐私是否泄漏的具体操作步骤

隐私保护的核心是“知己知彼”——先了解自己暴露了多少,再持续监控新增风险。以下工具从免费到付费,按难度和成本递增排序。所有涉及敏感信息查询时,强烈建议全程使用Tor浏览器(或Tor + 可靠零日志VPN)访问,以避免IP泄露和被追踪。被做行为分析

1. 免费自查(最快、最低门槛)

Have I Been Pwned

- 为什么有效:由知名安全研究员Troy Hunt维护,聚合全球已知数据泄露事件(包括2026年更新的国内部分泄露)。支持邮箱和手机号查询,免费、无需注册。

- 详细步骤:

- 下载并启动最新版Tor浏览器(从官网torproject.org获取,确保验证签名)。

- 在Tor浏览器中访问 https://haveibeenpwned.com。

- 在首页搜索框输入你的邮箱地址(推荐先查邮箱),点击“pwned?”按钮。

- 如果结果显示“pwned”,会列出涉及的泄露事件、泄露日期、暴露数据类型(邮箱、密码、手机号等)。

- 切换到“Phone numbers”或直接输入手机号(格式建议:+86xxxxxxxxxxx,包括国际区号),重复查询。

- 如果发现泄露,立即更改相关账户密码,并启用2FA(两步验证)。

- 注意:不要一次性查太多敏感信息;结果仅显示已公开泄露,不代表实时暗网状态。2026年该站对国内数据更新较频繁,每周可复查。

DeHashed

- 为什么有效:搜索范围更广,包括邮箱、手机号、用户名、哈希密码等,支持部分明文密码显示(免费版有限制)。

- 详细步骤:

- 使用Tor浏览器访问 https://dehashed.com。

- 无需注册即可免费搜索:在主搜索框直接输入邮箱、手机号(格式如“+861xxxxxxxxx”或“138xxxxxxxx”)或用户名。

- 为精确匹配,可用引号如 phone:"138xxxxxxxx" 或 email:"example@domain.com"。

- 免费版显示部分结果(包括泄露来源、关联数据);如果结果多,可付费(几美元起)查看完整详情,如明文密码、地址等。

- 发现泄露后,优先更改密码,并检查是否在其他站点复用相同凭证。

- 注意:免费搜索有速率限制;付费查看需谨慎,建议用匿名支付方式。

2. 中级监控(设置警报,持续跟踪)推荐

IntelX.io 免费版警报设置

- 为什么有效:爬取暗网、Telegram、论坛、泄露数据集,支持手机号、身份证号、姓名等关键字警报。免费账户即可设置。

- 详细步骤:

- 使用Tor浏览器访问 https://intelx.io。

- 点击“Sign up”注册免费账户(用临时/匿名邮箱)。

- 登录后,进入“Account” → “Alerts”标签。

- 点击“Create Alert”,输入监控目标:

- 手机号(如 +86xxxxxxxxxxx)。

- 身份证号(建议只输入后4-6位模糊匹配,避免全输入)。

- 姓名+其他锚点(如“姓名 + 城市”)。

- 设置警报频率(推荐每月一次,避免邮件过多;支持每日/每周/每月)。

- 保存后,系统会自动扫描新索引数据,一旦匹配会通过邮箱通知(建议用ProtonMail等隐私邮箱接收)。

- 定期登录查看“Identity Portal”或搜索历史,导出结果分析。

- 注意:免费版搜索结果有限制;警报基于新数据,避免频繁手动搜全量以防限流。

Tor内模糊搜索(手动补充监控)

- 为什么有效:部分暗网搜索引擎(如Ahmia、Torch)可模糊搜手机号/姓名,补充商业工具盲区。

- 详细步骤:

- 启动Tor浏览器,确保连接正常。

- 访问暗网搜索引擎(如Ahmia.fi的.onion版本,或通过Tor搜索“Dark web search engine 2026”找最新)。

- 使用模糊匹配查询:如手机号后四位 + 姓氏(“138**** 王”),或身份证后四位 + 省份。

- 避免全量输入完整信息;结果若有匹配,记录来源但不要点击可疑链接(可能含恶意软件)。

- 注意:暗网搜索风险较高,仅用于被动查看;关闭JavaScript(Tor默认设置),勿下载文件。

3. 付费专业监控(持续、全面,推荐长期使用)

Aura 或 Identity Guard(每月约10-30美元,视套餐)

- 为什么有效:专业暗网监控服务,覆盖手机号、身份证/SSN、银行卡、邮箱等多维度;实时警报 + 修复指导。2026年这些服务对全球泄露(包括中国数据)覆盖较好。

- Aura 订阅与使用步骤:

- 使用Tor浏览器访问 https://www.aura.com。

- 点击“Get Started”或“Free Scan”,先运行免费扫描(输入邮箱/手机号查看初步暴露)。

- 选择套餐(推荐包含Dark Web Monitoring的计划),注册账户(提供姓名、邮箱、手机号、SSN/身份证等用于监控)。

- 完成身份验证(部分需上传证件或回答问题)。

- 登录仪表盘,设置监控项(添加手机号、身份证、银行卡等)。

- 启用警报(邮箱/短信/APP推送);服务会持续扫描暗网,一旦新泄露立即通知,并提供修复步骤(如密码重置、信用冻结)。

- 定期查看报告,处理警报。

- Identity Guard 类似步骤:

- 访问 https://www.identityguard.com。

- 选择计划(Value/Total/Ultra,包含Dark Web + SSN监控)。

- 注册并提供监控信息(SSN/手机号/邮箱等)。

- 激活后,仪表盘显示实时监控状态;警报通过邮件/APP。

- 注意:这些服务需提供真实敏感信息(用于比对),建议用信用卡支付(可争议扣款);阅读隐私政策,确保数据仅用于监控。免费试用期(Aura常有14天)先测试。

通过以上步骤,你可以从被动自查逐步转向主动监控,形成闭环防护。起步时优先免费工具,确认暴露后再考虑付费。全程Tor访问是底线,以最大限度降低查询本身带来的风险

六、假如发现自己有关数据被泄漏了改怎么做?

- 评估自己是否已被“系统级”锚定 用Tor查IntelX.io / 暗网模糊搜(身份证后四位 + 姓氏 + 省份),看是否有“公安同源”或户籍/住宿/轨迹的深度信息冒出。如果有,说明老身份已被内鬼渠道触及。 短期:最小化新暴露

- 所有上网/注册/支付全程走Tor + I2P + 零日志VPN,别用国产实名链路混用。

- 手机号/银行卡/身份证关联的国产App(如微信/支付宝/抖音),物理隔离:一台旧机只跑这些,另一台“干净机”只走匿名。

- 避免任何新行为绑定老锚点(别用老手机号注册新服务、别在实名平台发帖暴露习惯)。

2. 中长期:让老身份“饿死”

- 手机号:逐步换国外虚拟号(eSIM/TextNow),老号只收验证码、不绑支付/社交,慢慢废弃。

- 身份证/户籍:无法换,但新身份从零建(新虚拟号 + 新邮箱 + 新设备),老的逐步不喂数据(不登录、不支付、不出行绑定)。

- 设备/习惯:旧机刷机/淘汰,新机零起点“干净环境”。

- 支付/社交:转向海外卡/匿名支付,老卡降限额、少用。

4. 心态现实点 内鬼+暗网泄露是系统级风险,个人防不住源头,只能防“新伤口”+让旧伤疤不疼。别幻想“找人删记录”——那是骗局。真正保护是新我与老我脱钩:老身份像个废弃的影子,不再更新、不喂新数据,它自然就没价值了。

一句话:泄露后别修旧船,得造新船跑路。旧的锚点像影子,甩不掉就慢慢饿死它——不喂它新数据、不用它登录、不绑它支付、不乱填相信,它自然就废了。

Comments NOTHING